「パスワードの使い回し」は、事件事故と被害に直結する最悪の行為ですが最新の調査では「パスワードを使い回している人の割合は8割」という衝撃的な結果も出ました。

どうしてパスワードの使い回してはいけないのか? その危険性を具体的な事件の実例と共にご説明します。

軽い気持ちでやっている「パスワードの使い回し」には致命的なリスクが隠れている

パスワードが流出したらどんな危険がある?

毎日のように発生しているパスワードの流出事件。

「オンラインサービスを登録したまま」だったり、「使わないで放置したIDとパスワード」などのアカウント情報は、いつの間にか流出してしまっています。

パスワードが流出したらどうなってしまうのでしょう?

- 流出したパスワードはリスト化されて、闇市場(ダークウェブ)で売買され犯罪者の間に流通する

- パスワードリストを手に入れた犯罪者は、さまざまなサイトやサービスに対して、パスワードリストを使って不正ログインを試みる。

- サイトやサービスのアカウントと、リストのパスワードが一致してしまったユーザーが不正ログインの被害を受ける

ことになってしまいます。

流出したパスワードリストは犯罪者が更新し、精度が高まる

不正に入手された、ユーザーの「氏名、住所、生年月日、口座、暗証番号、パスワードなど」は、セットにしてリスト化しされます。

このような個人情報が集約された情報は「Fullz」(フルズ)と呼ばれて、ブラックマーケットで盛んに流通しています。

犯罪者にとって、パスワードリスト(Fullz)は

「大きな収益を生む」

「ハッカーとしての自分のテクニックを誇示できる」

ため、非常に重要なものとされ、更新が続けられて、ますます情報の精度が向上しています。

毎日起きている「不正ログイン」とか「不正引き落とし」の原因のほとんどはここにあります。

毎日発生しているセキュリティ事故

下記はセキュリティ事件の発生を毎日知らせてくれるセキュリティ情報サイトのトップページです。

公表されているだけでも、個人情報漏えい事件や事故は「ほぼ毎日」発生していることがお分かりになるでしょう。

流出元は、個人や中小の業者から、公的機関、有名なIT企業まで多種多様です。超大手IT企業からも流出が起きてしまうのですから、流出は止めようありません!

「IDやパスワードは流出してしまうもの」と覚悟することが正しいのだが、

ここではっきりと断言しますが、アカウントの流出を止めることは、現状不可能です。

攻撃と防御側のいたちごっこはもちろんですが、それ以上にシステムを作るのも、機密を守るのも人間です。

人のやることですから、うっかりミスや、ルールを守らないずさんな作業が起こりがちです。

大事なデータが入ったPCやメモリーを紛失したり、置き忘れることも多発しています。

流出したパスワードと同じパスワードを他のサイトやサービスで使っていたら、不正侵入されるのは、ある意味「当たり前」なのです。

サイバー犯罪の防止するために「パスワードの使い回し」は最悪の行為で絶対にやめるべきものです。ところが2020年8月トレンドマイクロ社の調査では、新型コロナ対策の影響でネットの取り扱いやWEBサービスの利用は大きく増加したにもかかわらず、[…]

減らない「パスワードの使い回し」

「パスワード使い回している割合は8割」の怖い実態

2020年8月トレンドマイクロ社が行った調査では、新型コロナ対策の影響でネットやWEBサービスの利用が大きく増加したにもかかわらず、「パスワードの使い回し」は改善しておらず、ますます危険な実態が明らかになりました。

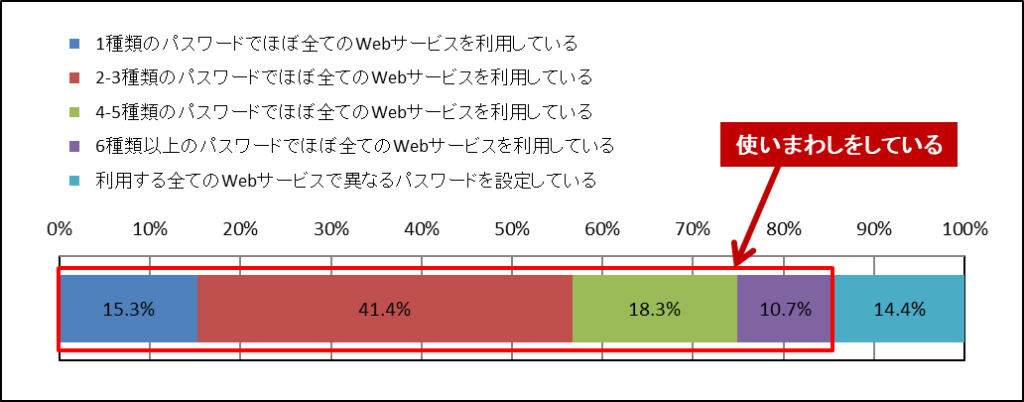

調査では「あなたは、ID/パスワードでのログインが求められるWebサービスの利用にあたり、パスワードを使い分けていますか。使い分けている方は、何種類のパスワードを使い分けているかお答えください。」

の問いに対して、

- 8割の方が「使い回しをしている」

- 15.3%の人は「すべてのサービスを同じパスワードで使用している」

と恐るべき危険な回答が寄せられました。

これでは不正ログイン事件が減るはずがありません!

パスワードの使い回しが悪用される「パスワードリスト攻撃」とは?

ブログラムを使い、大量のパスワードで次々にログインを繰り返す攻撃方法

不正に入手されたユーザーの氏名、住所、生年月日、口座、暗証番号、パスワードなどをセットにしてリスト化した情報は「Fullz」(フルズ)と呼ばれて、ブラックマーケットで盛んに流通しています。

攻撃者は手に入れたFullz」(フルズ)よりIDと「複数サイトで使われているパスワードのリスト」から総当たりでログインを試みます。

これを「パスワードリスト攻撃」または「クレデンシャルスタッフィング(Credential Stuffing)攻撃」と呼びます。

入力作業はもちろん手でやるのではなく、ブログラムを使って高速に行います。

今ではBOTと呼ばれる「処理を指定すると自動的に繰り返して行うブログラムを使うこと」が普通です。BOTとはそれほど難しいものではなく、少々のコンピュータースキルがあれば誰でもできてしまいます。

BOTにとってはリストが何万件あっても平気で、IDとパスワードの組み合わせを、一秒間に数百~数万回という頻度で、数万~数億回という回数で総当たりで試して「当たりのIDとパスワード」を見つけてしまうのです。

しかもBOTはさらに進化し、企業側が不正に気がつかないように、数万にも上る偽装送信元とパスワードのリストを一回ごとに新しく組み合わせてログインし、不正ログインでないように見せかけること(Low & Slow)までします。

膨大なリストの中に、運悪くあなたがたまたま使いまわししたID、パスワードが当たってしまえば、やすやすと侵入を許すことになってしまいます。

一説では、「単語の羅列のリスト」を元にした攻撃に比べ、「流出したパスワードのリスト」攻撃は100倍以上成功率が高いと言われています。

「盗まれたパスワードのリスト」は更新され精度が高まっていく

個人情報の流出が起きると、悪意のハッカーたちはリストを作って攻撃を試みます。

さらにあるサイトで成功したパスワードを集めて「より成功率の高いリスト」が作られて、闇市場でアップデートされながら売られ続けていくのです!

この繰り返しが、毎日のように発生する不正ログイン事件の原因です。

日本の一流企業でも、流出したパスワードを悪用された不正ログイン事件を引き起こしています。

毎日のようなセキュリティ犯罪が発生しています。コジマ、イオンカード、三越伊勢丹、ヤマト運輸など大手のサイトがパスワードリスト攻撃により不正アクセスされ大きな被害を出してしまいました。ユーザーは防ぎようもないパスワードリスト攻撃(ブル[…]

また以下のWikipediaの記事「総当たり攻撃」に書かれているように、ハッカー達はパスワードリストの更新は「自分のテクニックを誇示すると共に大きな収益を生む源泉なので」リストの精度は日々向上しています。

「人間が発想するパスワード」はワンパターンな事が多いため、予め言葉が予想される候補を優先的に組み合わせて検証していく辞書攻撃等があり、一部ハッカーなどは「良く的中する効率が良い辞書」の育成の為に、「過去の流出したパスワードからの傾向性分析」などに血道をあげる者もおり、あるいはどちらの辞書が優秀か、ハッカー同士で競い合うケースもある。実際には、総当たり攻撃と辞書攻撃を組み合わせて、総当たりしつつも確率が高いワードから取り掛かり、時短を図るケースも多い。

~中略~

一部ハッカーなどは「良く的中する効率が良い辞書」の育成の為に、「過去の流出したパスワードからの傾向性分析」などに血道をあげる者もおり、あるいはどちらの辞書が優秀か、ハッカー同士で競い合うケースもある。実際には、総当たり攻撃と辞書攻撃を組み合わせて、総当たりしつつも確率が高いワードから取り掛かり、時短を図るケースも多い。

■引用:Wikipedia「総当たり攻撃」より

IDはそもそもばれてしまうもの

アカウントを構成するものには「ID」もありますが、オンラインサービスのIDは、そもそもメールアドレスが使われることが多く、「外からIDがわかってしまうサービス」も多いですし、そもそもパスワードとセットで流出したら隠しようがありません。

パスワードリスト攻撃の現状

毎日のように多くの被害が発生

パスワードリスト攻撃はポピュラーな攻撃で、大手企業でも多数の被害例が出ています。

下記のリストを見ると、「あまりの事件の多さ」「大手と言われる企業が多数被害を受けている」ことにも衝撃を受けます。

これはしっかりした企業や組織から報告や報道されたものであり、無名の企業や個人によるパスワード流出を含めた実際の件数ははるかに多いものと思われます。

身近な人によるパスワード盗用も多い

パスワードリスト攻撃は企業を狙ったものだけでありません。

多くのアカウントの不正利用は、家族や友人、恋人、身近な人によって軽い気持ちで引き起こされていることは忘れてはなりません。

「あなたのことを知る人物が、あなたの情報を元にパスワードを推測し、あなたのアカウントに侵入を試みる」ことはしばしばあります。

このような攻撃方法を「ソーシャルエンジニアリング」といいます。

また、「芸能人、有名人のSNSカウントの乗っ取り事件」が報道されますが、ほとんどは「誕生日など推測可能なパスワードをつけていた」ため推測で使われてしまったことが原因です。

2019年7月16日、オバマ前大統領やビル・ゲイツ氏など世界的な有名人の公式アカウントが乗っ取られ、偽Twitterメッセージが全世界に送られて大きな被害が発生しました。「犯行の手口はソーシャルエンジニアリング」とされています。ソ[…]

私も「パスワードを使い回したおかげ」で危ない目にあってしまった

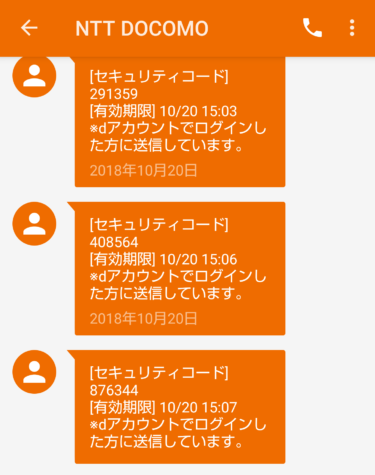

ずいぶん気をつけてアカウントを管理していた私も、2018年秋に「ドコモのdアカウント」を攻撃され、怖い思いをしました。

たまたま事前に二段階認証を設定していたため被害は免れましたが、危ないところでした。

ぜひ以下の体験談もご覧ください。

身に覚えがない「dアカウントでログインした方に送信しています」とか「dアカウントのセキュリティコード確認」などの通知メッセージを受け取った方はいませんか?2018年の秋。dアカウントのパスワードを使い回していた私は、不正アクセスされて不[…]

痛ましい「いじめによる自殺」の原因の1つが「安易なパスワード」

2020年12月の東京都町田市の小学校6年生がいじめを苦にして自殺した事件で、「安易な共通パスワードが原因の1つ」と報道されました。

この事件の舞台となった小学校では、全児童にタプレット端末を配布していましたが、IDは「児童の所属学級と出席番号を組み合わせたもの」、パスワードは「123456789」に統一してしまっていました。

そのため容易に他人になりすましができ、犯人や事実の追求が困難になってしまいました。

端末の配布と共に、幼い頃から「IDとパスワードの重要性」を児童に理解させることは、将来にわたって非常に大切だと思いますが、安易に使い回しを是認したことは非常に残念です。

教育のIT化の基本として、アカウントの重要性や正しいパスワードのつけ方をしっかりと教育すべきと思います。

自分のパスワードが流出していないか調べて見よう

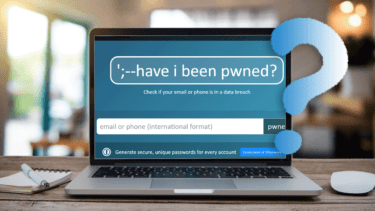

信頼できる個人情報流出チェックサービスを使おう

自分のパスワードが流出していないか調べることができます。

しかし注意いただきたいのは、「確認チェックのためには、パスワードを相手に伝えるため、決して信頼できないサービスを使ってはいけない」ということです。

もっとも定評ある、個人情報流出確認サービスは「Have I been Pwned(HIBP)」です。

早速、自分の個人情報が漏えいしていないか、調べて見ましょう!

「Have I been Pwned(HIBP)」について詳しくは下記の当社ブログをご覧ください

これまで無数の企業やサービスから個人情報が流出していますが、「自分の電話番号やメールアドレス、パスワードの流出をチェックできるサービス」の中で、もっとも信頼でき安全な確認サイトが「HIBP~Have I been Pwned(私はやられてい[…]

もしも流出が確認されたら?

もしもパスワードの流出が確認された場合は、すぐに

- 流出しているパスワードは使用を停止し別の強力なパスワードに変えましょう

- 流出したパスワードを使い回していた全てのサービスのパスワードを変更しましょう

身に覚えがない「dアカウントでログインした方に送信しています」とか「dアカウントのセキュリティコード確認」などの通知メッセージを受け取った方はいませんか?2018年の秋。dアカウントのパスワードを使い回していた私は、不正アクセスされて不[…]

まとめ:

パスワードの使い回しはやめて正しくパスワードを使うしかない

「1つのアカウントには固有のパスワードを使う」ことは絶対守るべき原則です。

しかも「すべてのアカウントにもれなく」設定することが必要です。

それをしないと、結局日常のデジタル使用時に大きなトラブルを受ける多能性もありますし、万一の際に大切な方にデジタル遺産やデジタル遺品を残したときに、大きな迷惑と悲しみをかけてしまうことにもつながります。

「そんなこと不可能だろう!」

「でも、自分の身を守るにはするしかないのです」

「じゃあどうしたらいいんだよ?」

当サイトで「順を追って」ご説明しますが、大切なポイントは

- パスワードの使い回しはやめる

- 強力なパスワードの作り方を知るブログ内の関連記事(新しいウィンドウで開きます)

コンピューターの進歩によってパスワードの作り方の基準は変わっています。今では「8文字(8桁)のパスワードは弱くて危険」で「強いパスワードは定期的な変更は不要」が正しい考え方です。どうして8文字では危険なのか?最新の研究を元に、最強のパス[…]

- パスワードマネージャー(パスワード管理ツール)を使用するブログ内の関連記事(新しいウィンドウで開きます)

強固なパスワードをあなたに代わって生成し安全に保管し、入力も代行してくれる「パスワードマネージャー(パスワード管理ツール)」は、パスワードに関する悩みを解消するだけでなく、秘密情報の保管場所としても利用できる、まさに現代の必需品です。今[…]

ことが最善の対策です。

日々サイバー攻撃が増加している今こそ、安全なパスワード作りに取り組みましょう!

「私のスマホやパソコンがハッキング、感染しているかも、、」本当にハッキングされているか確実に調べる方法は?

ネット上のデマや悪質業者の広告を信じてはいけない!

当ブログでご説明しているとおり、スマホやパソコンに突然現れる「ハッキングやウイルスの警告」は広告目的の詐欺警告がほとんどです。

しかし、まれとは言え、時には「不正なアプリをインストールされた」「アカウントを乗っ取られた」などが原因で本当にハッキングされることもあります。

「本当にハッキングされているかも、、」とどうしても心配なときは、ハッキングやウイルス感染などの調査を行っている専門会社に調査を依頼しましょう。

しかし、ネットで調べると、ハッキング調査を探偵や興信所が行っているところが見つかりますが、パソコンやスマホのセキュリティが強化されている現在、ログ解析などのハッキング調査は高度な技術と実績を持つ専門家しかできません。

より正確な情報を安全に調べるには、ハッキング調査の専門業者に相談しましょう。

おすすめのハッキング調査会社:デジタルデータフォレンジック

デジタルキーパーも貴重な情報を提供いただいている「デジタルデータソリューション株式会社 の《デジタルデータフォレンジック》」は、官公庁、警察・捜査機関からの信頼も厚い、国内随一の高い技術と実績を持つサービスです。

累計の相談件数は1万4,000件以上。国内売上11年連続No.1のデータ復旧技術を利用して、デジタル遺品の調査・データ抽出を受け付けています。

相談~調査の見積もりまでは無料で対応してくれるので、まずは一度相談してみるとよいのではないでしょうか。

「※本サイトはアフィリエイト広告を利用しています。」