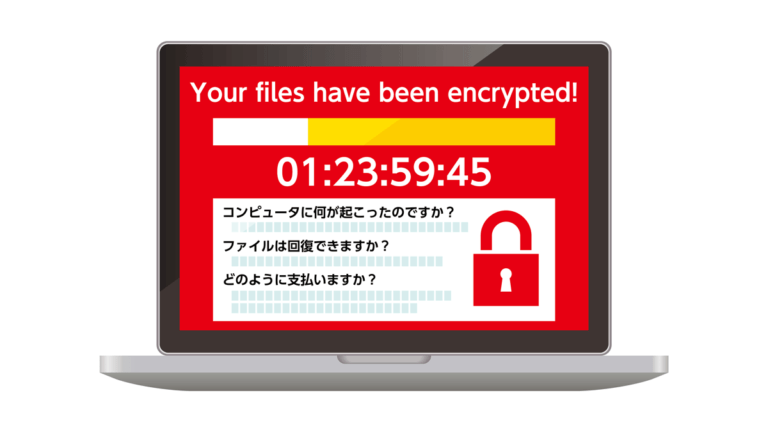

ランサムウェアの被害にあった際、身代金を支払うべきか?暗号解除の方法、防止策まで、2020年から21年の最新情報からわかりやすく解説します。

ランサムウェアとは「感染するとデータを暗号化し読めなくして身代金を要求する」卑劣な不正プログラムです。カプコンやホンダなどに日本企業も狙われ、個人や中小企業、海外では学校・病院などの公的機関にも被害が広がっています。ランサムウェアとはな[…]

「ランサムウェアのビジネス化」を防ぎ拡大を止めるには?

ビジネスとして犯行を行うランサムウェア犯人の実像

被害者の約3割は身代金を支払っている?

ランサムウェアは犯罪者にとっては大変おいしい攻撃です。

被害者からすると、ランサムウェアによって、データを暗号化されて業務が止まってしまう損害に加え、データまでも盗まれてしまう「二重脅迫ランサムウェア」の被害にあうと、「重要情報の拡散も防ぐには見代金を払った方が得だ」との選択をしてしまいがちです。

事実、「身代金の支払い」を選択した企業は多く、効率的に身代金を集金できました。

セキュリティ企業クラウドストライクの調査では、「52%の日本企業が被害にあい、32%が身代金を支払って解決、身代金の支払額は平均で1億2000万円!。さらに28%は2回以上も攻撃された」との恐るべき結果が報道されています。

もちろん各国政府や警察は、身代金の支払いを「犯罪を助長する」と戒めていますが、ランサムウェアの犯人が捕まって有罪判決を受ける割合は非常に低く、実体はかなりの割合で身代金の支払いが行われているようです。

「ハッカーがランサムウェアを通じて奪ったビットコインの額は、2013年10月から2019年11月の間で1億4400万ドル(約158億円)相当だったという。米連邦捜査局(FBI)のジョエル・デカプア氏が2月24日に述べた。」 ■出典:コインテレグラフジャパン

豊富な資金で組織化されたランサムウェア犯行組織の実像

ランサムウェア犯行組織の新しい犯行ビジネスの形

別記事で被害の実例をご説明したとおり、アメリカではすでにランサムウェア犯罪は完全にビジネスになっています。

全世界でランサムウェアが原因で発生したコストは200億ドル(2兆2000億円)にものぼっていると言われています。

ランサムウェアの犯人は、潤沢な資金を元に優秀なハッカーをリクルートし組織化して、犯行に関わる作業を分業化し、効率的に攻撃するようになりました。

さらにはランサムウェアを犯罪者に貸し出すサービスまで出現しています。

ランサムウェアを配布する犯罪者グループREvilは、「成功報酬として20%受け取る条件」でハッカー達に開発したランサムウェアを配布し、1年で1億ドル(105億円)以上稼いでいると言われます。

またランサムウェアの犯人グループはメディア戦略にも長けており、マスコミ向けのニュースリリースやFacebookなどに「感染成功」や「盗み出した情報の一部暴露」を告知します。

さらに「収益の一部を慈善団体に寄付する」「データー復旧会社の作業に協力する」などの施策も打ち出し、被害企業の「身代金支払いへのハードル」を下げるよう働きかけも行っています。

ランサムウェア保険やプロの交渉人も登場

またアメリカでは企業が「ランサムウェア攻撃の備え」として保険に入ることが当たり前になりつつあリ、犯人と交渉する専門の交渉人ゆブローカーも活躍しています。

このように暗号化だけでなくデータを人質に取る手法は、ランサムウェアの威力を一層高め、高額の身代金を集めることにつながっています。

犯罪者の間では、ランサムウェアは立派なビジネスとなっているのです。

さらにはランサムウェアの犯人が「われわれは高い利益を上げている企業だけを狙っているのだ」と現代のロビンフッドを気取って、慈善団体に寄付をする事例まで発生しました。

アメリカで起きたことは少し遅れて必ず日本にも波及するため、非常に心配ですし、この流れをなんとかして止めたいと痛感します。

アメリカのパイプライン攻撃への犯罪組織の声明

2021年5月7日、アメリカ国内最大の石油パイプラインがランサムウェアによる攻撃でストップしてしまいました。

産油地のテキサスから東海岸への油の供給が滞り、石油製品の価格が高騰するなど深刻な影響が出て、アメリカ政府は緊急事態を宣言しました。

FBIよりロシアの犯罪集団のダークサイド(DarkSide)による犯行と発表しましたが、興味深いのはダークサイドが早々に声明を出し、以下のように謝罪と釈明をおこなったことです。

- 自分たちは倫理的なハッカーであり、社会的に大きな悪影響を及ぼす攻撃は控えていたが、今回は間違った攻撃をしてしまった

- 自分たちは金儲けが目的で、政治的な背景はない。

ダークサイドは以前より「収益の一部を慈善事業に寄付している」など現在のロビンフッドを気取るところがありましたが、アメリカ政府が今後どのように対応するか、今後の展開に注目しています。

バイデン大統領はこの事件を受けて5月12日、サイバー攻撃に対する防御のための大統領命令に署名しました。

ランサムウェアの身代金を支払うべきか?

【2020年10月最新情報】アメリカ政府はランサムウェア犯人へ身代金支払を助長する活動を禁じた

2020年10月、アメリカの米国財務省外国資産管理室(OFAC:Office of Foreign Assets Control)は、金融機関、サイバー犯罪向けのセキュリティ保険会社など、ランサムウェアに関係する支援ビジネスを行っている企業に対して以下のような勧告を行い、明確に「身代金の支払い」を禁止しました。

- 犯罪者への身代金支払いを助けることは、犯罪者に利益を与え、違法な目的を助長し、アメリカの安全保障と外交政策の目的に反する活動に資金を提供することになるため、OFAC の規制に違反するため、罰金や制裁の対象とする。

- ランサムウェアの被害が出た際は、法執行機関に報告して全面的に協力すること

アメリカでは、これまで企業がランサムウェアの被害に会うと、「情報漏えいや企業活動が止まる損害と、身代金の金額」を比較して保険会社と協議し、秘密裏に身代金を支払うケースが多かったのですが、今回の勧告によって、大きく流れが変わっていくと思われます。

ゲーム会社「カプコン」はランサムウェア犯とは交渉せず、身代金も支払わないと断言

2020年11月初旬「バイオハサード」「モンスターハンター」で有名なゲーム会社のカプコンもランサムウェアの被害にあい、1TB(1テラバイト=1000GB)もの膨大なデータが持ち出されてしまいました。

カプコンプレスリリース「不正アクセスによる情報流出に関するお知らせとお詫び【第3報】」

Ragnar Lockerと称する犯行集団による、カプコンを標的にオーダーメイドで作られたランサムウェアを使用した、かなり高度で計画的な犯罪で、2021年4月の最終報告によると、犯行の経緯は以下の通りです。

- 2020年10月、ランサムウェア犯罪集団Ragnar Lockerは、カリフォルニアのカプコンの北米子会社に、廃棄予定だったが、予備として稼働していた古いVPN機器をハッキングした。

- 犯罪者は攻撃者は古いVPN機器経由で、米国と日本のカプコン社内ネットワークに侵入し機密データを盗んだ。

- さらに11月1日23時頃からにランサムウェアを一気に稼働させて、社内データを暗号化し、カプコンのネットワークを停止させた。

- 被害は9種類の最大39万人分の名前、住所、電話番号、メールアドレスなどの少なくとも1つのデータが盗まれ、うち15,649人のデータは犯人によって公開されてしまった

- 膨大な社内資料も盗まれた。幸い顧客のクレジットカードなど被害に直結する流出はなかった。

Ragnar Lockerと称する犯行集団からカプコンに1100万ドル(11億円)もの身代金が要求されているとのことですが、カプソンは、法的機関とも相談した結果、支払も交渉も拒否しました。

そのため、犯人は情報を盗んだ証拠として社員の個人情報や販売レポートなど機密情報の一部が公開されてしまいました。

しかも、流失した可能性が高いデータに「廃棄していたはずの採用応募者58000人分のデータが含まれていた」といった事実が明るみに出るなど、大きな問題となりました。

事件は残念でしたが、「身代金を支払わない。交渉もしない」という正しい方針を貫き、状況を速やかに公表するカプコンの姿勢は、これからのランサムウェア対策として見習うべき姿勢と評価できます。

これからは「身代金は支払わない!」こそが正しい対応策です

身代金を支払っても簡単にデータが戻るわけではない

仮に身代金を支払って犯人より「原状を回復する鍵」を入手しても、膨大なデータを元に戻すには専門家による手間のかかる復元作業が必要です。

すぐに業務を再開することはできません。

また全てのデータが確実に戻る保証はまったくありませんし、ランサムウェア犯が約束を守る保証はありません。

またランサムウェア犯は、身代金を得たあとも、将来の再び恐喝するためにコピーを保管したり、他に転売する可能性があります。

「ランサムウェアに感染しない」「感染しても大きな被害を生み出さない」対策を徹底することが最も大切になってきます。

「ランサムウェア犯罪組織の資金を絶つ」ことが大切

ランサムウェア犯罪組織の運営を支えているのは身代金です。

被害者が支払を止めることで、リスクの高い犯行に高い技術を持つハッカーが集まることを阻止できます。

被害の内容と身代金を比較して、「ケースバイケース」で身代金支払に応じることもあったようですが、これ以上被害の拡大を防ぐためには、犯罪グループの資金を断つことが第一であり、身代金は支払うべきではありません。

アメリカでは「身代金を支払わない」ことが功を奏して、2020年第4四半期は身代金支払が34%も減少し、ランサムウェア犯の中には「もう犯行は辞める」と宣言して、暗号の解除キーを公開するところも現れてきました。

ランサムウェアの被害にあった時の対応は?

まず必要なことは「感染機器をネットワークから遮断する」こと!

会社でも自宅でも、感染したパソコンなどの機器から同じネットワーク内の機器に感染が拡大します。

怪しいと感じたら、即座に「LANケーブルを抜く」「wifiを停止する」して、ネットワークから遮断しましょう。

「ランサムウェアの復元ができる!」との怪しい便乗詐欺の宣伝に注意

ランサムウェアに感染して暗号化されたデータを元に復元するためには、犯人がミスをしていない限り、鍵となる復号キーが絶対に必要です。

しかし、世界的なセキュリティ企業のKasperskyによると、「ランサムウェアを復号できる!と広告は詐欺まがいの不正業者ばかり」で、中には高額の手数料を受け取って、それを元にランサムウェアの犯人と「割引価格で復号キーを提供して欲しい」と交渉したケースもあるそうです。

世界中でこれだけの被害が出ていて、多数の高度な専門の企業が必死で探しても、なかなか解決できないことが現実です。

下記で紹介する「No More Ransom」で紹介されたツール以外は信用すべきではありません。

ランサムウェアの暗号化解除情報を集めた公式サイト「No More Ransom」

全世界のセキュリティ技術者が協力して、世の中のランサムウェアを分析して、暗号化されたデータを復元するノウハウ(復号ツール)を集めたサイト「No More Ransom」は心強い味方です。

2016年に「欧州刑事警察機構(Europol)のサイバー犯罪センター」「オランダ警察の国家ハイテク犯罪部」「セキュリティ会社のMcAfee」が共同で立ち上げた組織で、利用は無料で、日本語化もされています。

「No More Ransom」 「No More Ransom」は発足して4年で、サイト上の各種復号ツールを使用してなんと420万人の6億3,200万ドル(約660億円)分の身代金被害を防いだとのことです。

その他のランサムウェアの暗号化解除ツールを配布するサイト

世界のセキュリティ会社でも独自に、無料で以下の様なランサムウェア暗号解除ツールの提供を行っています。

しかし解除ツールの使用は一定の専門知識は必要ですので、万一感染してバックアップをとってなければ、詳しい方やセキュリティ対策企業に相談して対応を依頼しましょう。

また「どんな暗号でも解除します」とうたって「実はさらにランサムウェアに感染させる」ような偽ツールも出回ってます。

情報はくれぐれも正しいサイトから得るようにしてください。

■カスペルスキー社様のサイト ランサムウェア対応 無料復号ツール

■マカフィー様のサイト McAfee Ransomware Recover (Mr2)[英語サイト]

■AVG(アバスト)社様のサイト 無料ランサムウェア復号ツール

Windows のシステム復元機能も試してみる。

Windows OSには システムの復元機能があり、 Windows 10など新しいOSをお使いの方は、この機能が有効になっていて、復元された以前の内容が書き戻せる様になっています。

このシステムの復元機能によって、暗号化される以前のデータが取り戻せることもあります。

しかし、ランサムウェアの多くは、この機能を無効にしてしまいます。

またできたとしても、復元できるポイントはかなり過去にさかのぼるため、多くのデータが救えないことがあります。

やはり頻繁なバックアップが最も有効な対策です。

パソコンやスマホを無料のセキュリティーソフトで検査してランサムウェアを駆除する

ランサムウェアの被害にあわないための防止策は?

「バックアップ」こそ最大のランサムウェア防止策

ランサムウェアはデータを使えなくして身代金を要求する手口ですから、「データをそっくりバックアップ」しておけば、仮にデータが暗号化されてもあわてることはありません。

パソコンの暗号化されたデータをすべて消して、バックアップからデータを書き戻せば元に戻り、ランサムウェアの被害をなかったことにできます。

事実、上でご紹介した調査では、日本の企業の、58%が「バックアップからデータを戻して復旧できた」そうです。

しかし残念ながら「16%がバックアップを行っておらず、データを復旧できなかった」と答えたそうです。

そうなると泣き寝入りするか、身代金を払うしかなくなります。

パソコンやスマホなどのデジタル機器は、いつ壊れてデータを失うか予測できない、大変もろい製品です。

ランサムウェア対策だけでなく、データを保護の観点からも、バックアップはぜひ行っていただくべきです。

その他の有効なランサムウェア防止策

1.OSやソフトウェアを常に最新版にアップデートしておく

ランサムウェアのようなコンピューターウイルスやマルウェアは、OSやアプリの欠陥・弱点(脆弱性)につけ込んで感染して被害を生み出します。

そこでWindowsUpdateなど脆弱性を修正する各種アップデートには敏感に対応して、速やかに実施することが極めて大切です。

2.絶対確実でないメールは疑ってかかる。

- 「怪しい添付ファイルを開かない」

- 「絶対に確実なもの以外はメール文中で薦められたプログラムをインストールしない」

ことが何より大切です。

仮に実物のようでも、メールの添付ファイルや、ダウンロードのリンクは、十分に真偽を確認してから処理しましょう。

請求書とか確認書とか、一見それらしい物ほど注意が必要です。

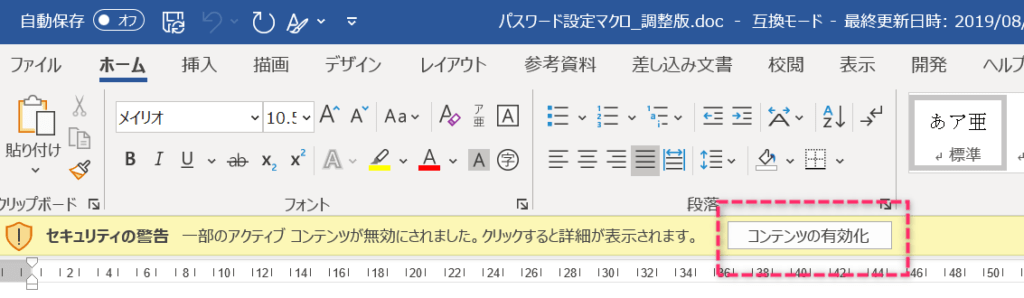

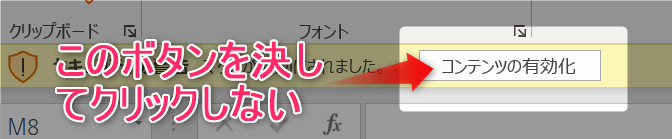

【最重要】WordやExcelファイルの「コンテンツの有効化」を安易にクリックしない!

上のような警告が出た際に、「これは危ない!」と「コンテンツの有効化をクリック」さえしなければ、ランサムウェアほか多くのマルウェアの感染は防げます。

後は不正なメールとダウンロードした添付ファイルを完全に削除してしまえば安心です。

3.オフィス製品のマクロの自動実行はオフになっているか?確認する

ランサムウェアやEMOTETなどのマルウェアは、Office製品のWordやExcelのマクロを悪用して感染します。

マクロの危険性はMicrosoftも分かっていますので、WordやExcelでは初期設定は「マクロは無効」になっていて、マクロの使用が必要で求められた時に、ユーザーに「警告」を出すよう設定されています。

しかしマクロを使う人が「その都度有効化するのが面倒だ」とこの機能を解除している場合があります。非常に危険ですので、念のため「無効になっているか?」確認しましょう。

WordやExcelの「ファイル」-「オプション」-「トラストセンター(またはセキュリティーセンター)」で簡単に確認できます。

4.信頼できるセキュリティ対策ソフトを入れる

パソコンにもスマホにも、信用できる大手のセキュリティー製品をいれましょう。

これらの製品は、「添付ファイル付きのメールが届く時」あるいは「ランサムウェアがダウンロード、インストールされる際」に警告して感染を防いでくれる可能性があります。

しかし、マルウェアは常に進化して変化しているため、セキュリティソフトの予防は万全とは言えません。

また「パスワード付ZIPで圧縮された添付ファイル」の場合、セキュリティソフトの検査ができないため、素通りされてしまいます。

「セキュリティソフトを入れて入るから安心」とは決して思わないでください。

まとめ:

基本的な対策こそランサムウェア防止に効果的!ぜひバックアップ体制を再確認しましょう。

ランサムウェア対策は他のサイバー攻撃と同様に、まず感染しないことが重要ですから、「アップデートを怠らず」「不確かなファイルをうっかりクリック、確認せず開く」ことのないよう、日頃から注意することが最善の対策です。

また企業でも個人でも、データを失うことこそが最大の痛手であり、ランサムウェアの犯人の狙いもそこにありますので、「データのバックアップ」を見直しましょう。

バックアップはランサムウェア対策だけでなく、機器の故障や誤ってデータを削除した際も有効ですが、設定を誤って正しく実行されていない例が非常に多いです。

ぜひ日常のパソコン作業を見直して、確実な頻繁にバックアップをとるよう強くお薦めします。

「私のスマホやパソコンがハッキング、感染しているかも、、」本当にハッキングされているか確実に調べる方法は?

ネット上のデマや悪質業者の広告を信じてはいけない!

当ブログでご説明しているとおり、スマホやパソコンに突然現れる「ハッキングやウイルスの警告」は広告目的の詐欺警告がほとんどです。

しかし、まれとは言え、時には「不正なアプリをインストールされた」「アカウントを乗っ取られた」などが原因で本当にハッキングされることもあります。

「本当にハッキングされているかも、、」とどうしても心配なときは、ハッキングやウイルス感染などの調査を行っている専門会社に調査を依頼しましょう。

しかし、ネットで調べると、ハッキング調査を探偵や興信所が行っているところが見つかりますが、パソコンやスマホのセキュリティが強化されている現在、ログ解析などのハッキング調査は高度な技術と実績を持つ専門家しかできません。

より正確な情報を安全に調べるには、ハッキング調査の専門業者に相談しましょう。

おすすめのハッキング調査会社:デジタルデータフォレンジック

デジタルキーパーも貴重な情報を提供いただいている「デジタルデータソリューション株式会社 の《デジタルデータフォレンジック》」は、官公庁、警察・捜査機関からの信頼も厚い、国内随一の高い技術と実績を持つサービスです。

累計の相談件数は1万4,000件以上。国内売上11年連続No.1のデータ復旧技術を利用して、デジタル遺品の調査・データ抽出を受け付けています。

相談~調査の見積もりまでは無料で対応してくれるので、まずは一度相談してみるとよいのではないでしょうか。

「※本サイトはアフィリエイト広告を利用しています。」