ランサムウェアとはなにか?またカプコンをはじめとする被害の事例について2020年から21年の最新情報をわかりやすく解説します。

ランサムウェア(Ransomware)とは何か?

パソコンやデータを使えなくして復元のための身代金(Ransom)を要求するマルウェア

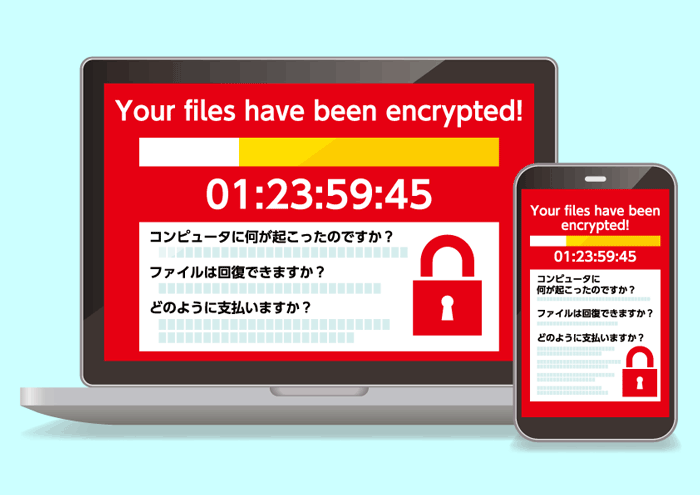

ランサムウェア(Ransomware)は「ユーザーのパソコンやスマホを使用不要」にして、「元に戻すための解除鍵」に身代金を要求するマルウェア(不正なプログラム)です。

ランサム(Ransom)とは英語で身代金のことで、ランサムウェア(Ransomware)は「身代金を要求する不正ソフト」という意味です。

ランサムウェアに感染したパソコンやスマホの被害は主に、

- 【暗号型】データを暗号化されて読み書きできなくなる。

- 【スクリーンロック型】画面をロックされるなどして、使用できなくなる。

の二種ですが、どちらにしても機器は使用できなくなり、業務が止まってしまいます。

企業の場合、これは「ばく大な損失」につながりますが、業務を再開するためには、「犯人だけが持っている解除の鍵」がないと、元に戻せません。

そこで犯人は「解除鍵」を提供する代わりに「身代金(Ransom)を要求」するのです。

ランサムウェアは次第に進化し、データも人質に取るようになった。

ランサムウェアは2000年代初めから発生している古いタイプのマルウェアですが、犯人に大きな利益をもたらすため、次第に進化してきました。

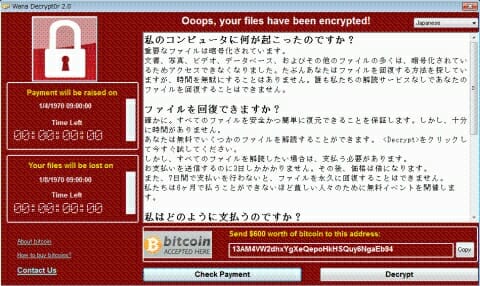

特に2017年に大流行したWannaCry(嘆いて泣きたくなるの意味)は、MicrosoftのOSの脆弱性を利用して感染拡大て、全世界で多くの被害をもたらし、大きな社会問題となりました。

もちろん対策も進みましたが、対策を上回る新しいランサムウェアが出現し続けています。

2020年になって「二重脅迫型ランサムウェア」と呼ばれる「データ暗号化するだけでなく、同時にデータを盗み出し、情報を公表する(情報暴露)」を脅迫する手口のランサムウェアまで増えてきました。

この方法は「ハックアンドリーク」(hack-and-leak)型ともいい、「わざと一部の情報を漏らすことで、被害者との交渉を有利に進めよう」とする手口です。

より深刻な被害を生み出すため、身代金支払に繋がるケースが多いため、今後ますます増えていくと予想されています。

またランサムウェアは当初はパソコンを狙っていましたが、スマホも同様に狙われるようになりました。

ランサムウェアに感染したら?

1.機器内のデータが暗号化されて読めなくなる

不正プログラムに感染すると、猛烈な勢いで機器内のデータファイルを暗号化し、使えなくします。

さらに感染は、自分のパソコン、スマホだけでなく、ネットワークにつながっているパソコンや機器に次々に広がっていきます。

その結果、組織内のすべてのデータの読み書きができず、起動もできなくなって、業務が止まってしまいます。

そして画面上に上記の様な犯人からの脅迫メッセージが表示されます。

また企業向けの攻撃では、別途メールなどで犯人からのメッセージや身代金要求が届くこともあります。

2.身代金を要求され、データの漏えいも脅される

感染すると画面に表示されるメッセージはかつては外国語表示でしたが、今では日本語で「何時までに代金を払えば解除パスワードを送る」などと詳しく説明されるのが多くなりました。

個人を攻撃対象にしたランサムウェアでは被害はここまでですが、2020年以降、企業や組織を攻撃するランサムウェアでは、データも同時に盗み取られ(ハックアンドリーク hack-and-leak)、「漏えいされたくなければ身代金を払え」と二重に脅迫されることが普通になりました。

身代金の支払い方法は、犯人の足が着きにくい「ビットコインなど仮想通貨口座」が指定され、期日を過ぎると値上げされるケースもあります。

企業の場合、犯人と「身代金の金額交渉」など長期間にわたって交渉が続くケースも多く、「ランサムウェア専門のプロの交渉人」も存在しています。

ランサムウェアは念入りに準備された標的型攻撃から「ばらまき型攻撃」に移行中

ランサムウェア攻撃は、初期にはばらまき型攻撃が多用されましたが、対策が講じられてからは、高い収益を目指して、「目標とした大企業や大組織を狙って、周到に準備して行う攻撃」に使われるようになりました。

そのため、犯人グループは、事前に長時間かけて企業内で実際に使われているメールを盗み出し、実際のやりとりを調査します。

そして巧みに実物をまねた偽装メールを送りつけ、企業の社員にクリックさせるという手口で攻撃するようになりました。

これを標的型攻撃と言います。

しかし、次第に「分業や外注で身代金を回収する」など、犯人側の組織が進んだため、犯行の拡大が進み、再び中小企業や一般人をねらう「ばらまき型」も増えました。

今では誰もが被害に直面する危険があります。

ランサムウェアの手口は?

ランサムウェアの一般的な感染経路は?

パソコンやスマホのセキュリティが強化された現在では、「サイトを見ただけ」「メールを開いただけ」では感染しません。

個人や中小企業を狙う一般的な攻撃では、

- メールの添付ファイルに、一般的なWordやオフィス製品のファイル、PDF、役に立ちそうなソフトなどに偽装した不正プログラムを潜り込ませ、ユーザーにクリックさせて、「インストールして良いか?」「コンテンツの有効化して良いか」の警告を無視させて侵入する。

- 無害なソフト(例:Adobe Flashに偽装したBad Rabbit)に見せかけて、WEBサイトからダウンロード/インストールさせて侵入する

ことで感染するケースが多いです。

また現在流行しているマルウェアEMOTETにまず感染させ、EMOTET経由で感染させるケースも増えています。

大企業や公的機関を狙う標的型攻撃ではさらに高度なテクニックも使われる

大きな利益が見こまれる大企業や大学、病院、政府機関を狙う攻撃では、上記のようなメールを使った偽装攻撃だけでなく、

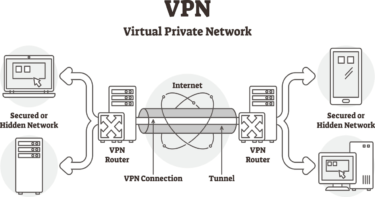

- 在宅勤務で使われる個人のPC経由またはリモートデスクトップやVPNの脆弱性を悪用

- セキュリティが強固な本社でなく、警戒が弱い、海外や地方の支店を狙う

- 内部の協力者を使ってUSB接続の機器から不正アプリに感染させる

などによって企業内のネットワークに侵入し、サーバーや組織内の全パソコンを狙う「周到に準備された大規模な攻撃」が行われることもあります。

テレワークが一般的になった今、社外や在宅勤務で使うパソコンや通信機器にも十分なランサムウェア対策が必要です。

2020年8月、日本の有名企業がVPNの欠陥をついた海外からの攻撃により、機密情報が流出した事件が報道されました。VPNはパソコンやスマホから会社に安全に接続できるテレワーク時代に必須の技術です。事故の原因から、知っているようで知らない[…]

最近のランサムウェアの被害事例(2020~2021年最新)

事件例1.トランプ大統領も顧客のロサンゼルスの法律事務所が狙われた事件

2020年5月中旬に、トランプ大統領やマライア・キャリー、レディー・ガガ、マドンナなどのセレブを顧客に持つ、ロサンゼルスの大手法律事務所がランサムウェアに感染してしまいました。

このケースでは、データを暗号化されただけでなく、データそのものを盗み出して、「トランプ大統領の再選を妨げる秘密も手に入れた」と22億円もの巨額の身代金を要求してきました。 さらに交渉終了時刻が過ぎると、一部の機密情報は公開されてしまい、身代金はさらに45億円に値上げされました。 ※トランブ大統領関連の機密情報は身代金が支払われ「公開は取り下げられた」とも言われています。

事件例2.アメリカの名門大学が次々にランサムウェアの被害にあった

7月から8月にかけてアメリカの名門大学がランサムウェア攻撃を受けました。 どの大学も、重要な研究データを読めなくされて持ち出され「身代金を払わないと研究成果を暴露する」と脅されています。

一部の大学では、秘密保持のため身代金を支払いましたが、「ミシガン州立大学」のように支払わなかった大学は秘密を公開されてしまいました。

支払われた身代金額

ユタ大学社会行動科学部・・・46万ドル(約4800円)

カリフォルニア大学サンフランシスコ校医学部・・・114万ドル(約1.2億円)

事件例3.アメリカの学校や病院も狙われた。

2020年9月、ネバダ州のある学区の学生や教職員の個人情報およそ32万人分の情報が、「身代金を払わなかった」とネット上に公開されてしまいました。

また同じ月、ニュージャージー州のニュージャージー大学病院は、患者情報を含む大量のデータが公開されるのを防ぐため、67万ドル(7000万円)を支払いました。

全米では学校を狙ったランサムウェア攻撃が続発し、データを取り戻すため5万ドル(530万円)を支払った自治体や、学校業務が長時間止まって閉校を余儀なくされた自治体もありました。

当初犯人からは170万ドル(1億7000万円)要求されましたが、交渉の結果「新型コロナウイルス禍だから」と大幅値引きに応じたそうです。

事件例4.アルゼンチンの入国管理やブラジルの最高裁判所への攻撃

南米では、2020年8月27日にアルゼンチンの入国管理局のコンピューターがランサムウェアに感染し、国境が4時間にわたって閉鎖された事件がありましたが、2020年11月3日にはブラジルの最高裁判所がランサムウェア攻撃を受けて、業務を1週間停止する事件も起きました。

このように企業だけでなく、国家の重要な機能がランサムウェアによって止まる事態も起きており「もしも日本でこんな事が起きたら、どれだけの混乱につながるか?」考えただけでも恐ろしいです。

事件例4.日本のゲーム会社「カプコン」もランサムウェア攻撃の餌食。11億円の身代金を要求された

2020年11月初旬「バイオハサード」「モンスターハンター」で有名なゲーム会社のカプコンもランサムウェアの被害にあい、1TB(1テラバイト=1000GB)もの膨大なデータが持ち出されてしまいました。

カプコンプレスリリース「不正アクセスによる情報流出に関するお知らせとお詫び【第3報】」

Ragnar Lockerと称する犯行集団による、カプコンを標的にオーダーメイドで作られたランサムウェアを使用した、かなり高度で計画的な犯罪で、2021年4月の最終報告によると、犯行の経緯は以下の通りです。

- 2020年10月、ランサムウェア犯罪集団Ragnar Lockerは、カリフォルニアのカプコンの北米子会社に、廃棄予定だったが、予備として稼働していた古いVPN機器をハッキングした。

- 犯罪者は攻撃者は古いVPN機器経由で、米国と日本のカプコン社内ネットワークに侵入し機密データを盗んだ。

- さらに11月1日23時頃からにランサムウェアを一気に稼働させて、社内データを暗号化し、カプコンのネットワークを停止させた。

- 被害は9種類の最大39万人分の名前、住所、電話番号、メールアドレスなどの少なくとも1つのデータが盗まれ、うち15,649人のデータは犯人によって公開されてしまった

- 膨大な社内資料も盗まれた。幸い顧客のクレジットカードなど被害に直結する流出はなかった。

Ragnar Lockerと称する犯行集団からカプコンに1100万ドル(11億円)もの身代金が要求されているとのことですが、カプソンは、法的機関とも相談した結果、支払も交渉も拒否しました。

そのため、犯人は情報を盗んだ証拠として社員の個人情報や販売レポートなど機密情報の一部が公開されてしまいました。

しかも、流失した可能性が高いデータに「廃棄していたはずの採用応募者58000人分のデータが含まれていた」といった事実が明るみに出るなど、大きな問題となりました。

事件は残念でしたが、「身代金を支払わない。交渉もしない」という正しい方針を貫き、状況を速やかに公表するカプコンの姿勢は、これからのランサムウェア対策として見習うべき姿勢と評価できます。

事件例5.アメリカのパイプラインがランサムウェア攻撃を受け、供給がストップした

2021年5月7日、アメリカ国内最大の石油パイプライン「コロニアルパイプライン社」がランサムウェアによる攻撃でストップしてしまいました。

後日発表された原因は、二段階認証に対応していなかったVPNのたった1つのパスワードを破られて侵入を許してしまったそうです。

ロシア系のダークサイド(Dark Side)と呼ばれる犯罪集団は、100ギガバイトものデータが盗みだし、パイプライン会社のシステムを使用不能にしました。

このため、産油地のテキサスから東海岸への油の供給が滞り、石油製品の価格が高騰するなど深刻な影響が出て、アメリカ政府は緊急事態を宣言しました。

興味深いのはロシアの犯罪集団のダークサイドが早々に声明を出し、以下のように謝罪と釈明をおこなったことです。

- 自分たちは金儲けが目的で、政治的な背景はない。

- 自分たちは倫理的なハッカーであり、社会的に大きな悪影響を及ぼす攻撃は控えていたが、今回は間違った攻撃をしてしまった

なお、本件では、パイプライン閉鎖の早期解決のために500万ドルの身代金を支払って、暗号を解除するキーを犯人より受け取り、システムを予定より早く復旧させました。

ところが、司法省の最新の発表によると、FBIは身代金の支払いプロセスにワナをしかけて、身代金の大半に当たる440万ドルを犯人に渡らないようにして、取り戻したそうです。

犯人側からもこれを認める声明がありました。

ランサムウェア犯人に支払われた身代金を回収したと米国政府が発表したのは初めてのことであり、今後のランサムウェア犯罪組織との戦いに大きな影響を与えたことは確かで、今後の動向が気になります。

事件例6.アメリカの食肉加工最大手JBSがランサムウェア攻撃により、一時食肉供給が滞った

2021年5月31日世界最大級の食肉加工会社のJBSが、犯罪集団REvilから、北米とオーストラリアのデータサーバの一部にのランサムウェア攻撃を受けて、食肉の供給に影響が出てしまいました。

しかし幸いなことに、バックアップサーバーは、強固に防御していたため被害がなく、予想より大幅に早く、6月4日に完全に復旧でき、被害を最小限に抑えることができました。

あらためて「ランサムウェアにはバックアップが重要」な事を再認識されました。

なお、JBSはデータの漏えいを防ぎ、バックアップで復元できなかった一部のデータを回復するため、1100万ドル(12億円)の身代金も支払ったようです。

犯人側は当初2250万ドル(24億円)要求しましたが、「大部分のデータはバックアップで復元できた」と交渉して、犯人側が減額に応じたとのことです。

なお、JBSへの攻撃のあと、バイデン政権は「ランサムウェア攻撃への真剣な対応を求める」書簡を発表し、企業に一層の対策を求め、近く予定されるバイデン大統領とプーチン大統領との会談でも重要な議題とします。

アメリカ政府は、ランサムウェア攻撃をテロと同レベルの国家に対する脅威として、今後対応すると報道されています。

まとめ:

ますます拡大するランサムウェア攻撃。個人も企業も今すぐ対策を!

ランサムウェアは、犯罪グループにとって非常に効果的で儲かるビジネスになっています。

いったん被害にあうと、業務が長時間停滞するほか、社会的信用の喪失などばく大な損害につながり、そのリスクは大企業から個人まで、同等に直面しています。

しかしランサムウェアも他のサイバー攻撃と同様に、「まず感染しないよう基本的な対策を実行」し、「暗号化に備えてバックアップ体制を見直す事」で、被害を最小限に抑えることが可能です。

ぜひ「フィッシングメール対策」「バックアップ方法」と言った基本的な原則を見直し、ランサムウェアへの備えをすすめましょう。

※ランサムウェアの被害を防ぐ対策、また「身代金を支払うべきか」については、当ブログの下記記事をご覧ください。

ランサムウェアとは「感染するとデータを暗号化し読めなくして身代金を要求する」卑劣な不正プログラムです。カプコンやホンダなどに日本企業も狙われ、個人や中小企業、海外では公的機関にも被害が広がっています。ランサムウェアの被害にあった際、身代[…]

新型コロナ対策で給付が検討中の「第2回目の特別定額給付金」や「助成金」などの言葉で総務省や財務省をかたるフィシング詐欺メールが表れています。フィシングメールは、新型コロナ対策からアメリカ大統領選挙、給付金まで、その時々に人々が関心を寄せ[…]

「私のスマホやパソコンがハッキング、感染しているかも、、」本当にハッキングされているか確実に調べる方法は?

ネット上のデマや悪質業者の広告を信じてはいけない!

当ブログでご説明しているとおり、スマホやパソコンに突然現れる「ハッキングやウイルスの警告」は広告目的の詐欺警告がほとんどです。

しかし、まれとは言え、時には「不正なアプリをインストールされた」「アカウントを乗っ取られた」などが原因で本当にハッキングされることもあります。

「本当にハッキングされているかも、、」とどうしても心配なときは、ハッキングやウイルス感染などの調査を行っている専門会社に調査を依頼しましょう。

しかし、ネットで調べると、ハッキング調査を探偵や興信所が行っているところが見つかりますが、パソコンやスマホのセキュリティが強化されている現在、ログ解析などのハッキング調査は高度な技術と実績を持つ専門家しかできません。

より正確な情報を安全に調べるには、ハッキング調査の専門業者に相談しましょう。

おすすめのハッキング調査会社:デジタルデータフォレンジック

デジタルキーパーも貴重な情報を提供いただいている「デジタルデータソリューション株式会社 の《デジタルデータフォレンジック》」は、官公庁、警察・捜査機関からの信頼も厚い、国内随一の高い技術と実績を持つサービスです。

累計の相談件数は1万4,000件以上。国内売上11年連続No.1のデータ復旧技術を利用して、デジタル遺品の調査・データ抽出を受け付けています。

相談~調査の見積もりまでは無料で対応してくれるので、まずは一度相談してみるとよいのではないでしょうか。

「※本サイトはアフィリエイト広告を利用しています。」